Sdílím toto video z kanálu Jirka vysvětluje věci na Youtube, kde je vše názorně vysvětleno pro laiky. Pokud nemáte čas číst 1 článek o bezpečnosti a pak si znalosti ověřovat na tomto kvízu, vyměňte to za 14 minut tohoto videa, které vás i vašeho zaměstnavatele mohou ušetřit milionových ztrát na škodách způsobených kybernetickou kriminalitou. Lépe bych stejné video nepojal, ani lépe nenastříhal, proto ho sdílím. Vítejte ve 21. století, kde proškolení zaměstnanců na kybernetickou bezpečnost nemusí být smrtící nuda a trvá to kratší dobu, než standardní školení.

Odkaz na užitečné odkazy ze školení bezpečnosti z 19.9. 2025 zde. (Co je to AED defibrilátor, jak se zachovat v určitých situacích, užitečný odkaz pro řidiče při dopravní nehodě)

Alternativní odkaz na stejné video na streamu zde.

Video Vám nesedlo? Co říkáte na tohle? Jak nepřijít o úspory na internetu

Jak vás útočníci okradou v roce 2024?

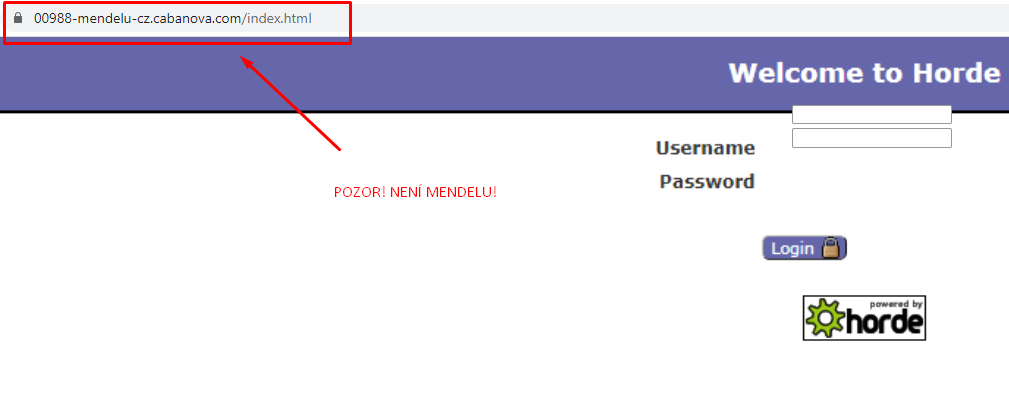

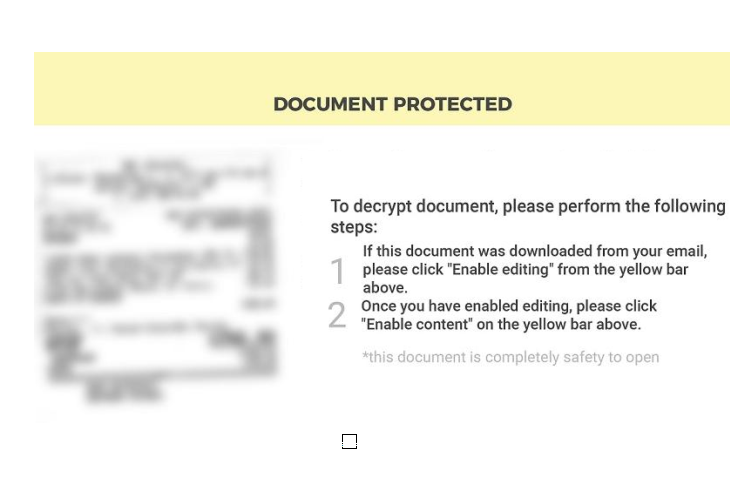

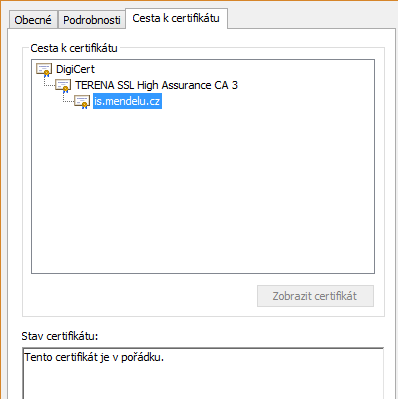

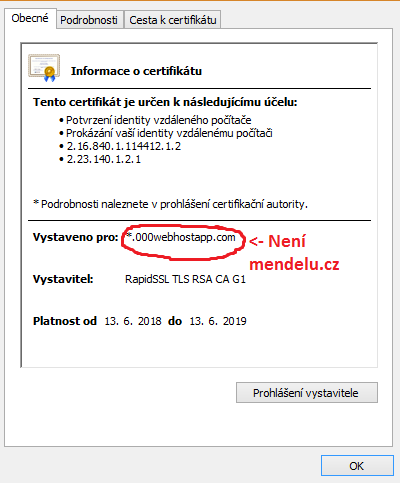

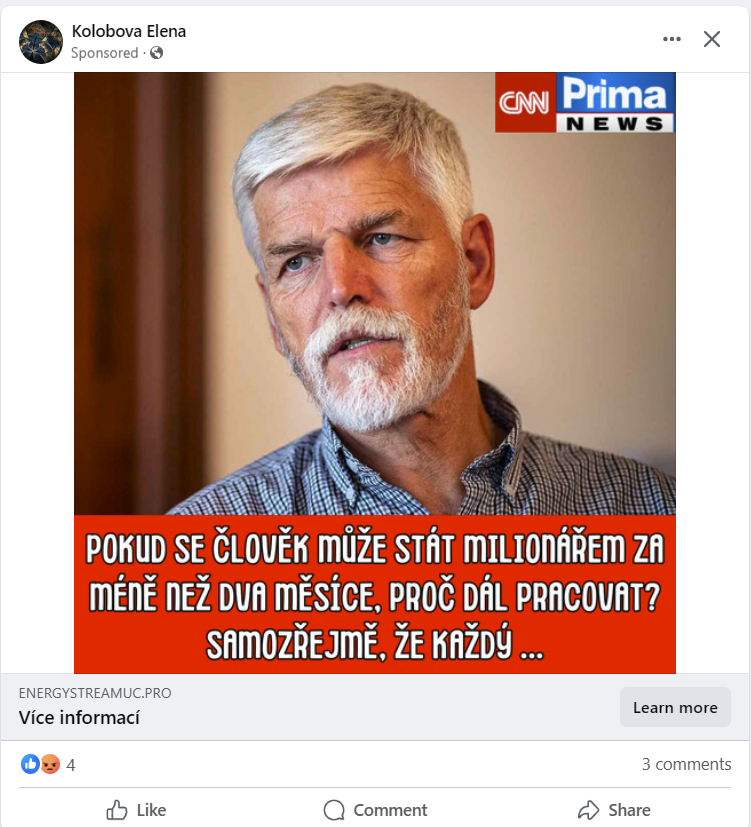

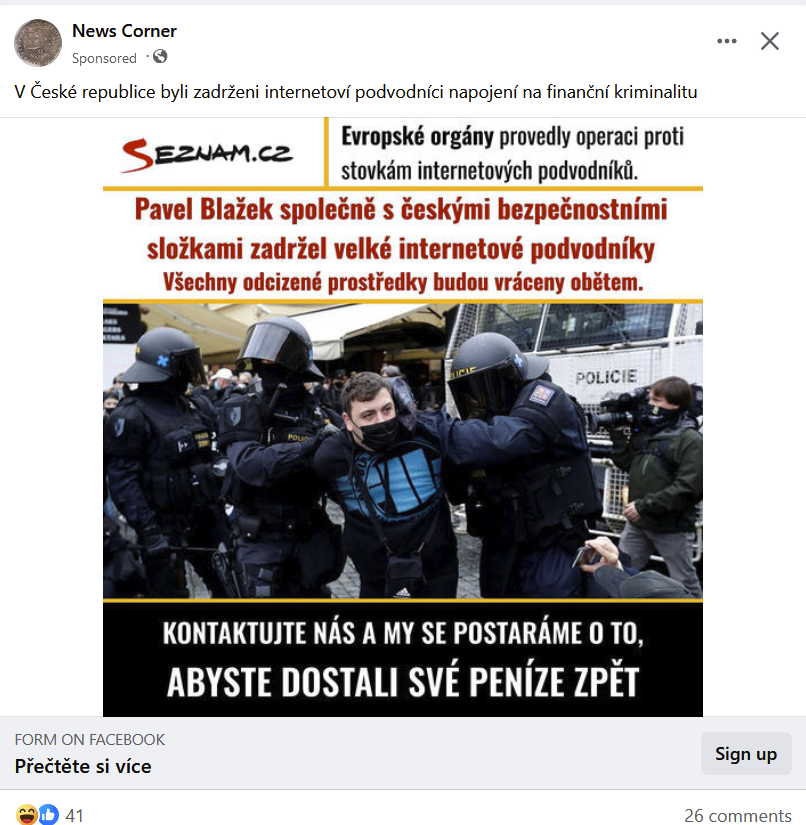

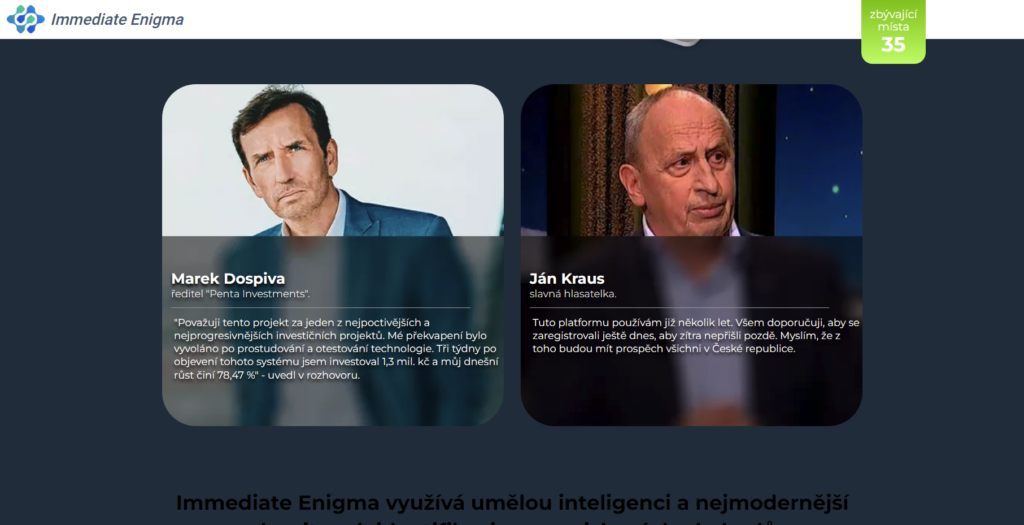

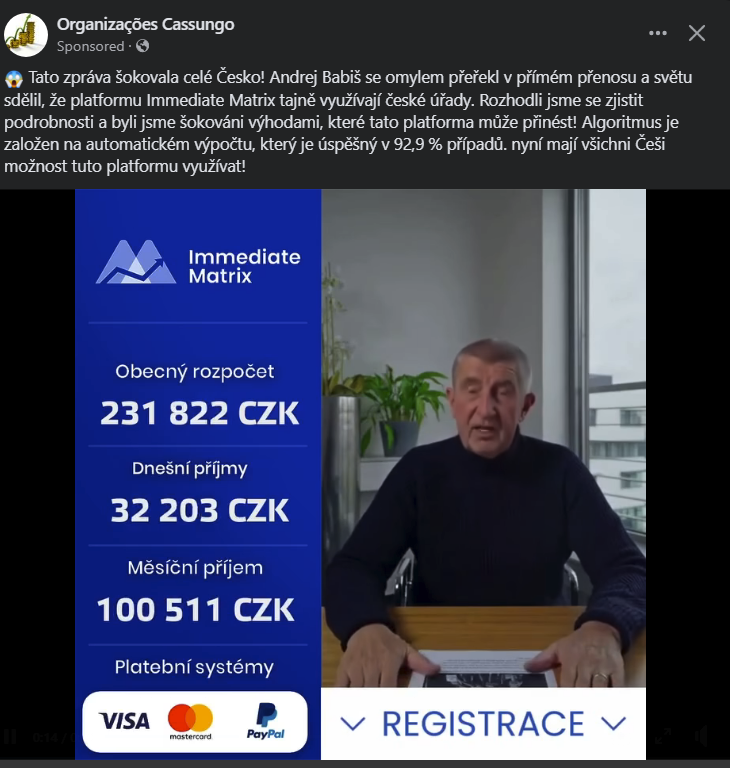

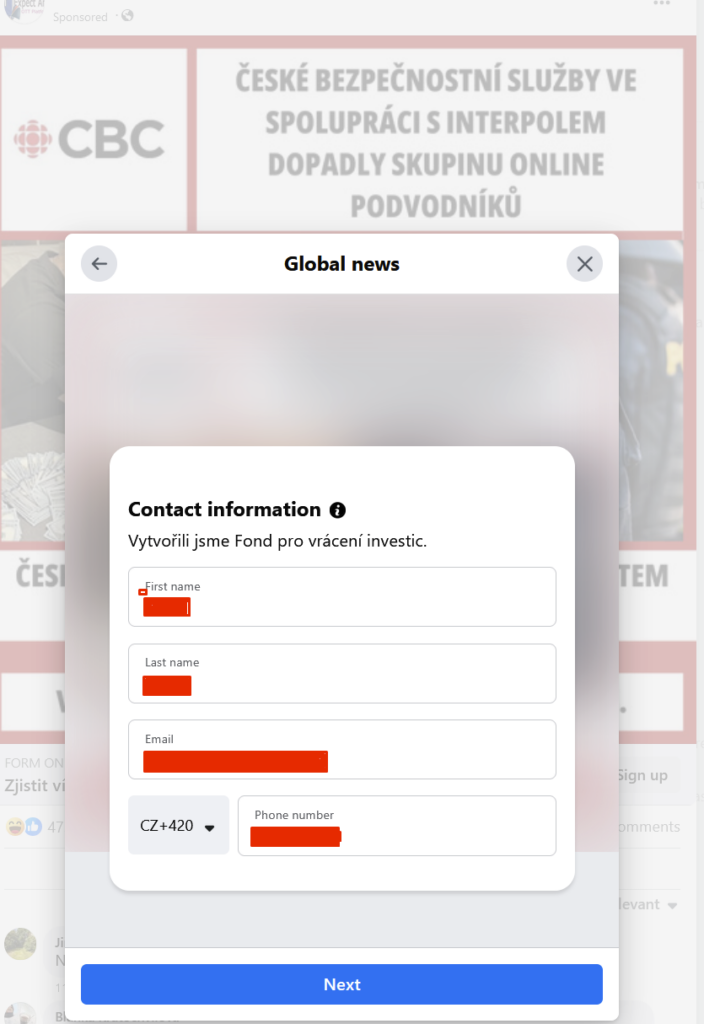

Mnohem sofistikovaněji a automatizovaně, díky vysoce kvalitním AI deepfake videím. Uvidíte na videu např. profesora Fialu, nebo Andreje Babiše, anebo prezidenta Petra Pavla, trošku unaveným, avšak jejich syntetizovaným hlasem slyšíte, jak vám nabízí „skvělou“ investiční výzvu jen za 5500 nebo 6000 korun měsíčně? Po kliknutí na video vás přesměruje video na falešnou stránku webu, vypadající jako CNN Prima News, nebo ekonomický deník e15.cz, nebo falešný web seznamzprávy, Moravské Naftové doly, či web tvářící se jako stránka Antiviru Avast. Po kliknutí na kterýkoliv odkaz na webových stránkách, se dostanete na weby propagující produkt immediate matrix či s názvem immediate Enigma, nebo jiný investiční podvod, který má za úkol tvářit se jako falešná investice, do které budete vkládat peníze a než si uvědomíte, že už své peníze asi nikdy neuvidíte, už je dávno pozdě. Útočníci si už udělali rozbor známých českých osobností, takže není výjimkou vidět Jana Krause, Marka Dospivu a další vlivné či známé osobnosti na české scéně.

Proč jim to prochází?

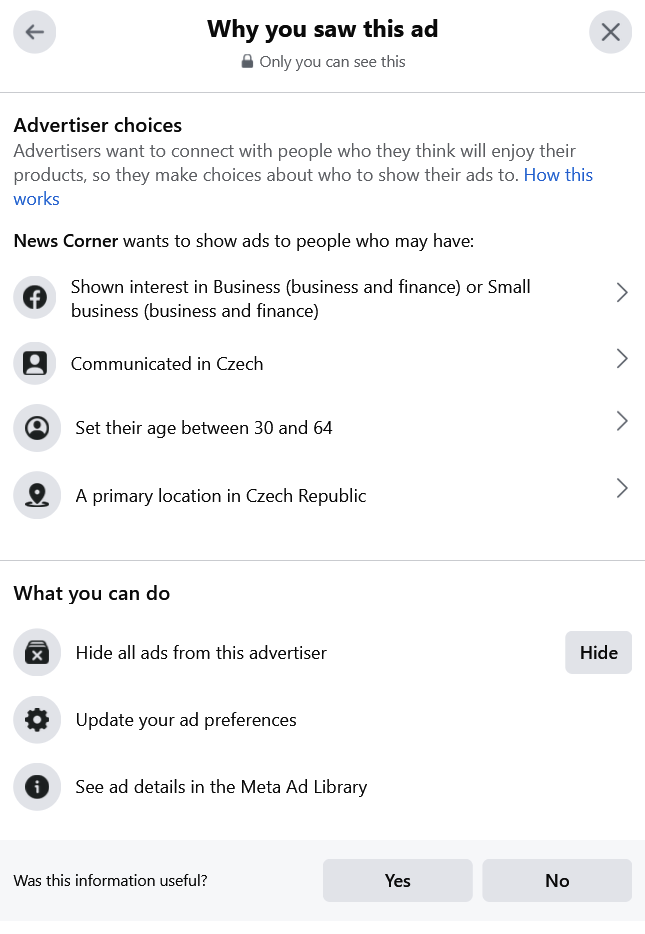

Než se vaše nově registrovaná firma potvrdí na facebooku, může to trvat až 3 měsíce, ale zaplatit si reklamu můžete ihned po registraci, proto si útočník rozjede na jeden profil zpravidla i 5 až 10 různých marketingových kampaní. Jedna jediná oběť mu zaplatí veškerou reklamu na další měsíce dopředu. Registrované účty jsou zpravidla na bílé koně, předplacené simkarty, falešné profily, na které útočníci přistupují přes VPN (maskují tak svoji skutečnou adresu, pod kterou vystupují na internetu) např. z Asie, mimo EU, ale i z Velké Británie, která se brexitem odpojila od Evropské Unie a vymahatelnost práva na území Velké Británie je pro občana EU o to komplikovanější. Útočník se vás současně bude vždy snažit nakontaktovat na Facebooku a jakoukoliv další komunikaci vést po Telefonu, na Telegramu, nebo jiném informačním kanále mimo Facebook. Zkoušel jsem i různé opakovaně se objevující falešné reklamy nahlašovat a zde přichází největší zrádnost sociálních sítí. Nedošlo totiž z pohledu provozovatele sociální sítě k porušení jakýchkoliv smluvních, či licenčních podmínek. Útočníci mají webové stránky velmi dobře propracované a čtenářům z území ČR zobrazuje pomocí javascriptu obsah, díky kterým je možné je okrádat. Ovšem již občanovi, který je připojen ze Slovenské IP adresy, se zobrazí na stejné URL adrese jiná stránka, propagující např. realitní služby v angličtině. Když se pak dostane nahlášená reklama podpoře v Indonésii, kde musí posoudit relevantnost obsahu, vyhodnotí, že nebyly porušeny licenční ani smluvní a obchodní podmínky pro reklamu na Facebooku, takže obsah zase odemče a útočník tak může okrádat uživatele sociální sítě dál. Když se pak dostává reklama opakovaně do nahlašování, je to stejně jedno, protože stejný útočník má ve stejný okamžik běžících hned 3 až 10 různých reklamních kampaní, takže jedna nahlášená, či pozastavená reklama pro útočníka vůbec nic neznamená, protože okrádá uživatele sociální sítě dál v dalších reklamách.

Proto nikdy nehledejte investiční rady na sociálních sítích, ani v reklamách na nich.

Lákavé brigády sledování videí za peníze

Kromě toho, že se jedná o další podvod, který vás ovšem může dostat do vězení! Hezky zpracovaný článek v češtině zde.

Já si ale lepší heslo nezapamatuju!

7 minut a 35 vteřin vás dělí od způsobu, kterým si až na jedno, už nebudete muset hesla nikdy pamatovat, budou bezpečně uložena a pravděpodobnost prolomení vašeho hesla útočníkem budou prakticky mizivé. Vyměníte 7 minut a 35 vteřin za to, abyste už nikdy nezapomněli heslo, urychlili si přihlašování kamkoliv a současně vám nikdo heslo nemohl hacknout brute force útokem?

Video pochází z kanálu Altair Blog na youtube.

Jak se nenachytat na dezinformace

Nenechte se nachytat na dezinformace! Znáte někoho, koho dezinformace v životě omezují? I s tím by vám mohl pomoci tento článek, jejímiž autory jsou Barbora Doubravová, Anna Dohnalová, Jana Kopecká, Pavel Švec a Jiří Kropáček.

Zaujalo mě to a chci vědět víc do hloubky

Národní úřad pro kybernetickou a informační bezpečnost vydal kurzy a poučky, které si můžete ZDARMA proklikat. Je to tam pojato od pohádek pro předškoláky, přes kyberbezpečnost pro manažery až po základy pro zaměstnance škol a další kurzy, všechno ZDARMA.

Odkaz na rozcestník zde:

https://osveta.nukib.cz/local/dashboard/

Chci si ověřit své znalosti v nezávazném Testu

Komerční sféra nestojí stranou

Následující odkaz je od české spořitelny a jejich představa, jak by mělo vypadat interaktivní školení bezpečnosti pro klienty. Pokračujte na tento odkaz.

Tento článek můžete volně komukoliv sdílet.

Více není třeba dodávat. Pokud tento článek se sdílenými videi pomůže alespoň jednotlivcům na fakultě, pak splnil účel.

BURÝŠEK, Jiří. Nejčastější podvody na internetu a jak se jim vyhnout. In: Nejčastější podvody na internetu a jak se jim vyhnout – YouTube [online]. Gordon House, Barrow Street Dublin 4 Ireland: Gordon House, Barrow Street Dublin 4 Ireland, 2022, 26.6. 2022 [cit. 2022-06-30]. Dostupné z: https://www.youtube.com/watch?v=1WeoczQS3d0

VALÁŠEK, Michal. KeePass: Jak nainstalovat a používat správce hesel – YouTube. In: YouTube.com [online]. Gordon House, Barrow Street Dublin 4 Ireland: Gordon House, Barrow Street Dublin 4 Ireland, 2019, 23.3. 2019 [cit. 2022-06-30]. Dostupné z: https://youtu.be/9QszkJh1CPc

DOUBRAVOVÁ, Barbora, Anna DOHNALOVÁ, Jana KOPECKÁ, Pavel ŠVEC a Jiří KROPÁČEK. My a dezinformace. DOHNALOVÁ, Anna a Pavel ŠVEC. Aktuálně.cz [online]. Pernerova 673/47, 186 00, Praha 8: Economia, 2023 [cit. 2023-06-26]. Dostupné z: https://zpravy.aktualne.cz/dezinformace/r~c8dd8d90f88f11eda873ac1f6b220ee8/